SOCとCSIRTの違いとは?サプライチェーンで求められる体制をわかりやすく解説

サプライチェーンを狙ったサイバー攻撃への警戒が高まる中、取引先や親会社からセキュリティ体制の説明を求められる場面も増えているのではないでしょうか。そこでよく挙がるのが、SOCとCSIRTの違いです。

SOCとCSIRTはどちらも重要ですが、役割は同じではありません。SOCは主に監視・検知を担い、CSIRTはインシデント発生時の判断や対応を担います。

本記事では、SOCとCSIRTの違いを整理したうえで、企業がどこまで整えるべきかをわかりやすく解説します。

目次[非表示]

SOCとCSIRTの違い

SOCとCSIRTは、どちらもセキュリティ対策に欠かせない機能ですが、役割ははっきり異なります。シンプルにいえば、SOCは異常を見つける役割、CSIRTは発生後の対応を進める役割です。

比較項目 | SOC | CSIRT |

主な役割 | 脅威の兆候を監視・検知・分析する | インシデント対応を判断・調整する |

平時に担うこと | ログ監視、アラート分析、検知精度の改善 | 手順整備、連絡体制整備、訓練 |

有事に担うこと | 異常検知、初期分析、エスカレーション | 影響判断、封じ込め、復旧、報告 |

関わる部門 | 情シス、インフラ、運用担当 | 情シス、経営層、法務、広報など |

社内で必要な人材 | 監視・分析ができる担当者 | 判断・調整できる責任者や対応チーム |

外部委託しやすい範囲 | 監視運用、一次分析 | 初動支援、調査支援、体制整備支援 |

この違いを理解しておくと、取引先や親会社から体制を確認されたときにも説明しやすくなります。

重要なのは、SOCやCSIRTという名前があるかどうかより、監視機能と対応機能が実際に備わっているかです。

なぜ今、サプライチェーンでSOCとCSIRTが注目されるのか

サプライチェーン全体でセキュリティ対策の強化が進むなか、監視・対応体制を説明できるかどうかが、これまで以上に見られるようになっています。

近年は、自社だけを守ればよいのではなく、取引先や委託先を含めて対策する考え方が強まっています。

実際に経済産業省(経産省)や情報処理推進機構(IPA)も、サプライチェーン上の弱点が攻撃の起点となり、情報流出や供給停止、踏み台化につながるおそれがあると示しています。

求められる対策・機能が実装されているかが見られる

取引先や親会社が見ているのは、SOCやCSIRTという名称そのものより、監視・検知・報告・初動対応の機能があるかどうかです。

経産省の制度検討でも、発注元が委託先に対策を求め、その実施状況を確認することが想定されており、今後は“説明できる体制”の重要性がさらに高まると考えられます。

中小・中堅企業にも説明責任が広がっている

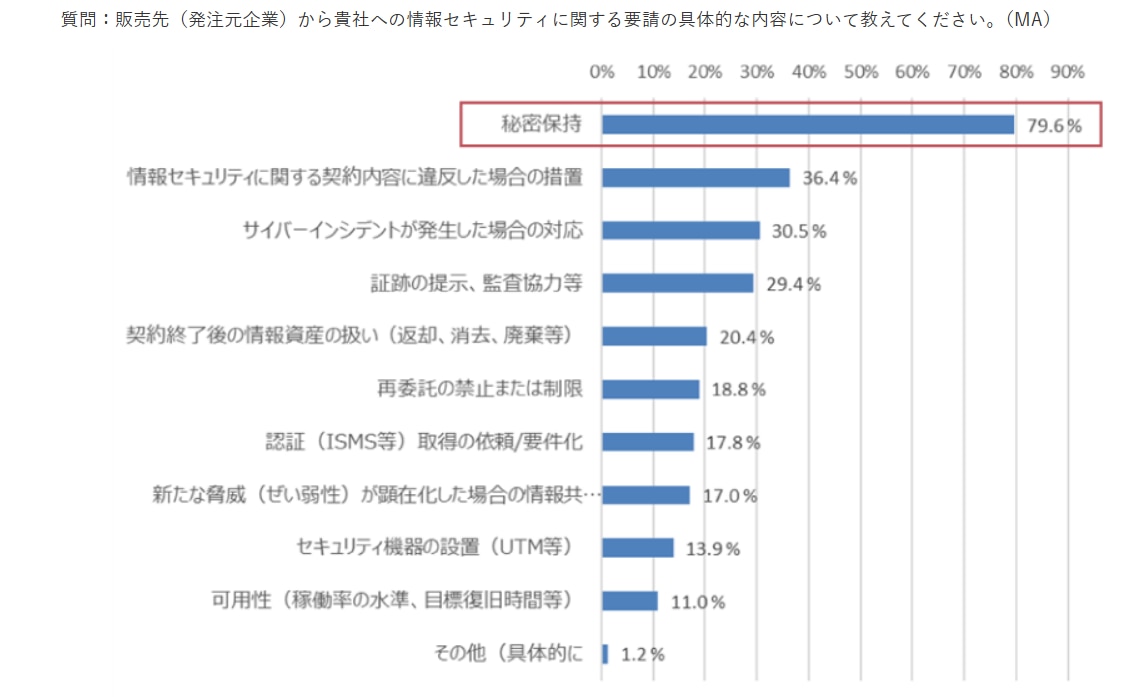

こうした流れは大企業だけの話ではなく、中小・中堅企業にも及びつつあります。IPAの2024年度調査でも、取引先から情報セキュリティ対策の要請を受けている企業があり、要請された内容の8割が「秘密保持のための措置」(79.6%)でした。

画像引用元:独立行政法人 情報処理推進機構『「2024年度 中小企業における情報セキュリティ対策に関する実態調査」報告書について』

画像引用元:独立行政法人 情報処理推進機構『「2024年度 中小企業における情報セキュリティ対策に関する実態調査」報告書について』

画像引用元:独立行政法人 情報処理推進機構『「2024年度 中小企業における情報セキュリティ対策に関する実態調査」報告書について』

取引先や親会社から監視・対応体制の整備を求められるのはどんな場面か

SOCやCSIRTは、制度対応として形式的に求められるというより、取引や統制の実務の中で体制の有無を確認されるケースが増えています。

セキュリティチェックシートや委託先審査で確認されるケース

契約前の審査やチェックシートでは、監視体制の有無や、インシデント発生時の対応フローを確認されることがあります。

発注元が委託先に必要な対策を示し、その実施状況を確認する運用が想定されているため、監視・対応体制を説明できることが重要になります。

親会社のグループ統制で体制整備を求められるケース

親会社主導でグループ全体のセキュリティ水準をそろえる中で、子会社や関連会社にも監視・対応体制の整備が求められることがあります。

サプライチェーン全体での連携体制の構築や、委託範囲の明確化、対応業務の共有・蓄積といった観点からも、体制を整理しておくことが重要です。

事故発生時の報告体制を重視されるケース

体制確認で特に見られやすいのが、事故発生時の報告ルートです。

兆候を発見した際に誰が受け、誰が判断し、誰に報告するのかが決まっていると、初動対応を進めやすくなります。

あらかじめ対応体制を立ち上げる流れと役割分担を整理しておくことが大切です。

実質的にSOC/CSIRT機能の有無が問われるケース

「SOCを設置していますか」「CSIRTはありますか」と直接確認されなくても、求められている内容が実質的にSOC/CSIRTに相当することは少なくありません。

例えば、監視、異常検知、初動対応、報告体制、再発防止の有無を問われる場合は、名称そのものではなく、必要な機能が整っているかどうかを見られていると考えられます。

出典:経済産業省『サプライチェーン強化に向けたセキュリティ対策評価制度構築に向けた中間取りまとめ』

自社はどこまで整えればよいのか

大企業のような専任組織を前提にせず、自社の規模や体制に合った整備ラインを考えることが重要です。

必要なのはSOCかCSIRTか

優先すべきなのは、自社の課題が「異常を見つけにくいこと」なのか、「異常が起きた後に動けないこと」なのかを見極めることです。

監視やアラート確認が弱いならSOC機能、報告先や判断フローが曖昧ならCSIRT機能の整備を先に進める考え方が現実的です。

小規模企業は“機能”から整える

小規模企業では、最初から専任部署を作る必要はありません。まずは「誰が異常を受けるか」「誰に報告するか」「どこまで隔離や停止を判断するか」といった最低限の監視・報告・対応フローを決めておくことが重要です。

中堅企業は社内外の連携設計まで進める

中堅企業では、情シスだけで完結しない前提で、経営層、法務、広報、外部ベンダーまで含めた連携設計が必要になります。

インシデント発生時に誰が判断し、誰が社内外へ連絡するのかを整理しておくことで、対応の遅れを防ぎやすくなります。

内製が難しい場合はどうするか

本格的なSOCやCSIRTをすぐに内製化したり、外部へフルスコープで委託したりするのは、コストや人材、運用負荷の面でハードルが高い企業も少なくありません。

特に中小・中堅企業では、24時間365日の監視体制や高度な分析・判断機能まで一気に整えるのは現実的ではない場合があります。

そうした場合は、最初から大がかりな体制を目指すのではなく、まずは自社のITインフラや利用サービスを正確に把握し、日常の異常に気づける状態を整えることが重要です。

例えば、誰がアラートを受けるのか、どこまでを一次切り分けとして確認するのか、異常を検知した際に誰へ報告するのかを決めておくだけでも、監視機能と対応機能の土台になります。

まずは、情シスとしての一次対応が迷わず行える状態を作り、そのうえで必要に応じて外部の監視支援や助言を取り入れていく進め方が現実的です。段階的に整備を進めることで、自社に合った監視・対応体制を築きやすくなります。

まとめ

この記事では、SOCとCSIRTの違いについて以下の内容を解説しました。

SOCとCSIRTの役割の違い

なぜ今、サプライチェーンでSOCとCSIRTが注目されるのか

取引先や親会社から監視・対応体制の整備を求められる場面

中小・中堅企業はどこまで整えるべきか

SOCは監視・検知、CSIRTは判断・対応を担う機能であり、サプライチェーン対策が重視される今は、その名称よりも、実際に監視できるか、発生時に対応できるかが問われます。

中小・中堅企業では、最初から大がかりな専任組織を作る必要はありません。まずは自社に不足している監視機能と対応機能を見極め、無理のない範囲から体制を整えていくことが大切です。必要に応じて外部支援も活用しながら、自社の規模や業務に合った、説明できる体制を整えていきましょう。

『FGLテクノソリューションズ』では、社内システム運用管理やITアドバイザリーを通じて、日常のIT運用を支えながら、セキュリティ体制づくりの土台となる環境整備を支援しています。監視・対応体制の整備を進めたい場合は、自社に合った進め方を検討してみてはいかがでしょうか。