VPNの利用時に想定される危険性。企業のリモートワーク運用に必要なセキュリティ対策

リモートワークの運用では、セキュリティが強化された社内のネットワーク環境とは異なり、インターネットを経由したサイバー攻撃やマルウェアの感染、通信内容の盗み見などのさまざまな脅威が潜んでいます。

社内のシステムやクラウドサービスへ安全にアクセスする通信技術として導入されているのが、“VPN(Virtual Private Network:仮想の専用回線)”です。ただし、必ずしも「VPNを利用していれば安全」というわけではありません。

情報システム部門(以下、情シス)や管理部門では、VPNの危険性を理解したうえで、ネットワークの境界にかかわらず複合的・多層的なセキュリティ対策を行うことが重要です。

この記事では、VPNの仕組みや想定される危険性、リモートワークの運用時に必要なセキュリティ対策について解説します。

目次[非表示]

VPNにおけるセキュリティの仕組み

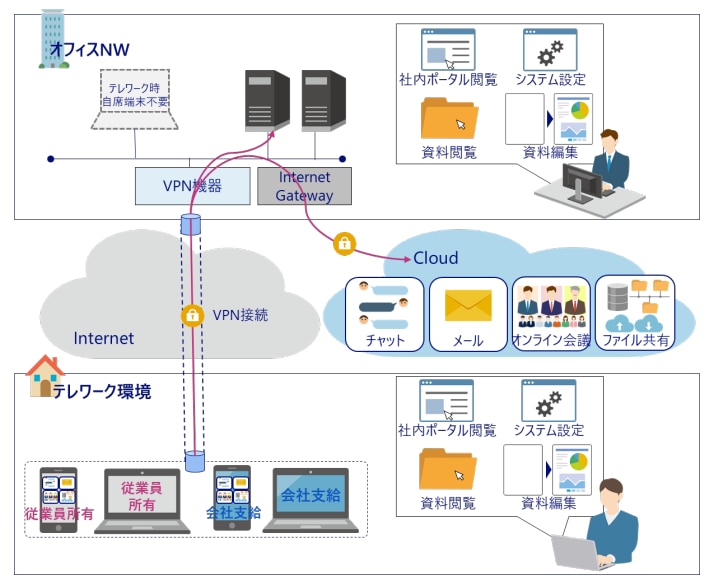

VPNは、インターネット回線を利用して仮想的な専用線を構築する通信技術です。物理的な専用線を構築することなく、オフィスから離れた場所から安全に社内ネットワークにアクセスできます。

▼VPNの構築イメージ

画像引用元:総務省『テレワークセキュリティガイドライン 第5版』

VPNのセキュリティには、通信内容の盗み見や不正アクセスを防ぐための4つの技術が用いられています。

▼VPNに用いられている技術

技術 | 概要 |

トンネリング | インターネットの拠点間に仮想の通信路(トンネル)を構築して、外部から通信内容が見えないようにデータを送信する技術 |

カプセル化 | VPNの通信路を経由する情報をカプセルのように別のデータで覆い隠す技術 |

暗号化 | カプセル化した通信内容を暗号化して、特定の鍵がなければ復号化をできなくする技術 |

認証 | VPNの通信路を利用するデータの送信者・受信者を認証して、特定のユーザー以外の接続を制限する技術 |

社外からクラウドサービスを利用する際には、社内ネットワークに設置されたVPN機器を介して接続する仕組みとなるため、通常のインターネット回線を使用する場合と比べて安全性を確保できます。

出典:総務省『テレワークセキュリティガイドライン 第5版』

VPNの危険性

VPNは、リモートワークで安全に通信を行うための技術として活用されています。しかし、VPN接続を実現しているネットワーク機器によってセキュリティの強度が異なるほか、脆弱性を狙ったサイバー攻撃が行われる危険性があります。

インターネットVPNや無料VPNの利用による情報漏えい

インターネットVPNや無料VPNを利用すると、情報漏えいのリスクがあります。

インターネットVPNは、不特定多数の人が利用する公共のインターネットを利用して複数のユーザーで回線を共用する仕組みとなっています。専用の閉鎖的なネットワークを構築する“IP-VPN”と比較して、セキュリティのリスクが高くなります。

また、無料VPNの場合には、暗号化機能が備わっていなかったり、脆弱性が存在していたりする製品もあり、サイバー攻撃の対象になりやすいと考えられます。

VPN機器の脆弱性を狙ったサイバー攻撃

拠点間をつなぐVPN機器の脆弱性を狙って、サイバー攻撃が行われるケースが見られています。VPN機器へのサイバー攻撃が起きると、社内ネットワークに侵入されて情報の窃取や悪用などが行われるリスクがあります。

▼VPN機器の脆弱性が生じる主な原因

- セキュリティパッチが未更新になっている

- ファームウェアのバージョンが古い

- 認証の初期設定を変えていない

- VPN機器の認証情報が流出した など

クライアント端末を介したマルウェアの感染拡大

クライアント端末がマルウェアに感染している場合には、VPNを介して社内ネットワークまで拡散してしまう危険性があります。

リモートワークでは、情シスや管理部門が許可していない従業員の私物端末が業務に使用される“シャドーIT”が起きやすくなります。自社のセキュリティポリシーを端末に適用できていない場合には、マルウェアの感染リスクが高まります。

社内ネットワークやシステムなどにマルウェアの感染が拡大すると、不具合による業務の停止や不正操作、情報漏えいなどが起こる可能性があります。

なお、シャドーITの原因やリスクについてはこちらの記事をご確認ください。

安全なリモートワークに必要なVPNのセキュリティ対策

リモートワークでVPNを導入する際は、脆弱性の管理やサイバー攻撃への対策を行い、安全な通信環境を整備することが重要です。

①安全性の高いプロトコルの選定

プロトコル(通信規格)は、VPNのセキュリティ性能に関わる要素の一つです。VPNのサービスを選定する際は、安全性の高いプロトコルを選ぶ必要があります。

▼VPNの代表的なプロトコル

PPTP | IPsec | L2TP | SSTP | OpenVPN | |

安全性 | △ | 〇 | 〇 | ◎ | ◎ |

通信速度 | 〇 | 〇 | △ | 〇 | ◎ |

互換性 | 〇 | 〇 | ◎ | △ | ◎ |

PPTPは、通信速度や互換性の面では優れていますが、暗号化の機能についてはセキュリティレベルが低いとされています。業務データや顧客情報を取り扱うリモートワークでの利用には注意が必要です。

IPsecとL2TPには、トンネリングとカプセル化の機能が同時に備わっていません。組み合わせて使用することでセキュリティの向上を図れます。

OpenVPNは、セキュリティや通信速度がほかのプロトコルよりも優れているほか互換性も高いため、さまざまなプロバイダーで採用されています。

②VPN機器の迅速なアップデートの実施

VPN機器の脆弱性を狙ったサイバー攻撃を防ぐには、ベンダーから修正プログラムが配布された際に、迅速にアップデートを行うことが必要です。

ベンダーのWebサイトや公的機関の注意喚起を定期的に確認するとともに、ファームウェアのアップデート状況を可視化して管理する体制が求められます。

なお、VPN機器の設定不備やセキュリティリスクを把握するために、外部の専門家による脆弱性診断を受けることも一つの方法です。

③多要素認証の導入

第三者によるVPNへの不正アクセスを防ぐには、多要素認証の導入が有効です。多要素認証は、ID・パスワードに加えて複数の要素でユーザー認証を行う方法です。

▼VPNの接続時に導入する認証方法

- 生体認証(指紋認証や顔認証)

- ワンタイムパスワードの発行

- PINコードの設定

- クライアント証明書の利用 など

多要素認証を導入することで、VPN接続のID・パスワードが外部に流出してしまった場合でも、ほかの認証要素を用いて不正なアクセスをブロックできます。

④マルウェア対策ソフトウェアの導入

クライアント端末には、マルウェア対策ソフトウェアを導入することが必要です。

マルウェアは、メールやファイルのダウンロード、Webサイトの閲覧などによって感染する可能性があります。クライアント端末にマルウェア対策ソフトウェアを導入することで、マルウェアの検知・駆除を行えるようになります。

⑤ネットワークのリアルタイム監視

VPNの接続において、ネットワークのトラフィックや通信ログをリアルタイムで監視する方法があります。

VPNの利用状況やユーザーの接続情報などを監視することで、不審な挙動を早期に発見して速やかに対応できるようになります。これにより、サイバー攻撃の防御や被害の軽減を図れます。

活用できるシステムには、以下が挙げられます。

▼VPNのネットワーク監視に役立つシステム

システム | 概要 |

IDS(Intrusion Detection System) | ネットワークを監視して不正アクセスや異常な通信を検知するシステム |

IPS(Intrusion Prevention System) | ネットワークを監視して不正アクセスや異常な通信を自動で遮断するシステム |

SIEM(Security Information and Event Management) | サーバ・ネットワーク機器・システム・クラウドサービスなどのログを総合的に収集・管理して、脅威を検出するセキュリティ管理システム |

まとめ

この記事では、VPNの危険性について以下の内容を解説しました。

- VPNにおけるセキュリティの仕組み

- VPNの危険性

- 安全なリモートワークに必要なVPNのセキュリティ対策

リモートワークの運用に用いられるVPNは、プロトコルによってセキュリティレベルが異なるほか、VPN機器の脆弱性を狙ったサイバー攻撃や、端末を介したマルウェアの感染拡大などのリスクがあります。

VPNを利用した安全な通信を実現するには、セキュリティレベルの高いプロトコルの選定とともに、脆弱性の管理やサイバー攻撃への対策を行うことが重要です。

また近年では、セキュリティ上の観点からより安全なゼロトラストへ移行する動きも見られています。しかし、費用負担が大きいことから移行が進んでいない企業も多い状況となっています。

『FGLテクノソリューションズ』では、約20年にわたって蓄積した経験とノウハウを基に、ITインフラの構築や運用管理のサポートを行っています。リモートワークの運用におけるITインフラの整備やセキュリティ対策もお任せください。